Elke dag lees je in de kranten over enkele nieuwe datalekken of investeringen in cybersecurity. Laten we eerlijk zijn: de omvang van het probleem van cyberdreigingen is ongelooflijk. Bedrijfsleiders, evenals het grote publiek, werken nu met een verhoogd bewustzijn en gevoel van urgentie voor cyberdreigingen. De redenen zijn duidelijk, aangezien bijna elk deel van onze samenleving de realiteit van de alom aanwezige digitalisering óf vrijwillig óf gedwongen heeft omarmd.

Een voorbeeld hiervan zijn industrieën die historisch gezien offline werken, zoals de bank- en transportsector, die nu volledig digitaal zijn gegaan. Belangrijke technologieën zoals machine learning maken nu deel uit van hoe zakelijke beslissingen daar worden doorgegeven tot aan die ‘behulpzame’ consumentenapparatuur die onze muziek voor ons kiest. Voeg nu de onverbiddelijke kracht van ‘verbonden dingen’ toe, bekend als iot (internet of things), en het is bijna onmogelijk om te ontsnappen aan digitalisering.

Met een digitale wereld komt de onmiskenbare toename van cybersecurity-bedreigingen, evenals meer geautomatiseerde, snelle en zeer gerichte aanvallen. De potentiële impact zal schokkend groot zijn.

Het is tijd om op een nieuwe manier naar het probleem te kijken.

Les uit Financieel Risicobeheer

Om het landschap van cyberdreigingen vorm te geven, moeten we een les volgen in financieel risicobeheer. In de financiële dienstverlening wordt het concept ‘staartrisico’ (ook wel ‘zwarte zwaan’ genoemd) gebruikt om een zeer onwaarschijnlijke, maar mogelijk grote impact te verklaren. Het concept van staartrisico brengt het idee met zich mee dat sommige risico’s organisaties, of in extreem zeldzame omstandigheden, hele industrieën ten val kunnen brengen. Denk aan de val van Lehman Brothers in september 2008 en de bijna catastrofale val van wereldwijde financiële markten rond die tijd.

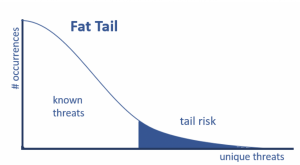

We kunnen hetzelfde concept toepassen op cyberdreigingen door een grafiek te gebruiken. Deze grafiek illustreert hoe bedreigingen kunnen worden geëvalueerd aan de hand van de frequentie van voorkomen of het aantal slachtoffers. Als we een dergelijke grafiek enkele jaren geleden hadden gebruikt om het dreigingslandschap te plotten, zou het zijn weergegeven als een ‘fat tail’ weergave (zie nevenstaande afbeelding), omdat er maar een paar unieke soorten bedreigingen waren die waarschijnlijk op ons van invloed waren.

De bedreigingen aan de linkerkant zouden dingen zijn als ILOVEYOUVIRUSE en Conficker, en de bedreigingen aan de rechterkant zouden de meer aangepaste of gerichte malware zijn geweest die slechts enkele slachtoffers had.

Het vertalen van deze afbeelding van staartrisico naar het domein van cybersecurity zou veronderstellen dat dergelijke unieke bedreigingen als onbekend kunnen worden beschouwd en daarom niet zullen worden gedetecteerd. Een aanvaller die dergelijke bedreigingen gebruikt en de juiste motivatie heeft, kan gemakkelijk een omgeving neerhalen of ernstige schade aan de organisatie veroorzaken. Als gevolg daarvan zou het staartrisico iets zijn dat de meeste ciso’s – en hun collega’s uit de c-suite en de raad van bestuur – niet zouden willen accepteren.

Lange staart

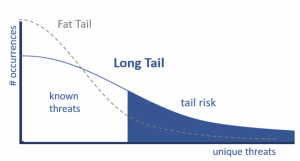

De situatie is echter aan het veranderen – en niet ten goede. Tegenwoordig wordt een dergelijke risicograaf afgevlakt vanwege de hoge diversificatie van bedreigingen. En de staart is veel langer, zoals je kunt zien in de nevenstaande grafiek. Hier zijn meerdere redenen voor, zoals:

- Digitalisering van alle industrieën en onze wereldwijde samenlevingen, wat leidt tot een breder aanvalsoppervlak.

- Meer hackers vinden bugs, bouwen exploits en implementeren malware.

- Gratis, open source, gebruiksvriendelijke en geautomatiseerde exploit- en malwarebouwers, waarmee zelfs niet-beveiligingsexperts computers kunnen compromitteren. Zie Metasploit of Empire voor een paar voorbeelden.

- Uitbreidende en steeds beter geavanceerde cybercriminele ecosystemen, die bedreigingsconstructies en operatiekits voor zowel maatwerk als automatisering van specifieke campagnes introduceren.

Evolutie staartrisico

Als gevolg hiervan, evolueert de staartrisico grafiek naar een ‘lange staart’-grafiek, met een veel groter staartrisico voor organisaties. Laten we het de ‘lange staart van onbekende cyberdreigingen’ noemen. Natuurlijk worden onze beveiligingscontroles voortdurend verbeterd, waardoor we betere kansen hebben om de onbekende bedreigingen te bestrijden. Als iemand die al tientallen jaren in deze branche zit, is mijn perspectief echter dat beveiligingscontroles de verandering van bedreigingen niet hebben kunnen bijhouden. Denk aan je eigen organisatie: heb je je de laatste jaren veiliger gevoeld op het gebied van cybersecurity?

Het staartrisico kan nog langer worden als we verwachten dat de voordelen van machine learning al door cybercriminelen worden geïntroduceerd en die ongetwijfeld de komende jaren nog breder zullen worden gebruikt.

Denk er eens over na: software die is geprogrammeerd om uw omgeving automatisch te profileren op kwetsbaarheden en potentiële exploits. Die software zal beslissen of het een aangepast exploit wil bouwen om uw server te compromitteren via een kwetsbaarheid van de server of in plaats daarvan een aangepaste malware schrijft om voet aan de grond te krijgen door één van uw werknemers te spear-phishen. En, voor de goede orde, die software zal automatisch implantaten distribueren in alle zwakke punten van uw organisatie en berekende eisen stellen voor ransomware-betalingen.

Zullen we binnenkort volledig geautomatiseerde, missie-gedreven, op maat gemaakte aanvallen zien, met bijna unieke voetafdrukken aangepast aan uw organisaties?

Goede vragen, toch? We zullen ze behandelen in het tweede artikel van deze tweedelige serie over de lange staart van cyberdreigingen.

Sergej Epp, ciso centraal-Europese regio bij Palo Alto Networks.