Net zoals medio jaren ’90 het commerciële internet aan zijn doorbraak begon, staan we nu aan de vooravond van internet of things (IoT). Dit betekent dat straks grote aantallen apparaten autonoom deel gaan uitmaken van het internet. Voor die apparaten is andere beveiliging nodig dan voor desktops, laptops, smartphones en tablets. Vooral in de bovenste lagen van de netwerkinfrastructuur.

Het IoT gaat veel meer veranderen dan alleen het totale aantal aangesloten apparaten. Nu worden er al kunstgrepen uitgehaald om het nog schaarse aantal IPv4-adressen te kunnen blijven gebruiken, in plaats van IPv6. Naarmate echter meer televisies, camera’s, machines en andere apparaten op internet worden aangesloten, neemt de druk toe om te migreren en uiteindelijk volledig te standaardiseren op IPv6 (hoewel IPv4 en IPv6 nog zeker tien jaar naast elkaar worden gebruikt in vele infrastructuren). Niet dat die migratie zo’n probleem is, maar het is wel een ingrijpende verandering waar organisaties goed naar moeten kijken, ook vanuit beveiligingsoogpunt.

Autonoom functionerende apparaten

Een andere verandering die het IoT gaat veroorzaken is het gebruik van apparaten en sensoren die zowel autonoom functioneren als zichzelf kunnen configureren. Daar is bij de ontwikkeling van IPv6 uiteraard rekening mee gehouden. Alleen ontstaat dan de vraag of de controle over die apparaten niet onopgemerkt door cybercriminelen is over te nemen?

Bij de huidige computers en mobiele devices houden zowel de gebruikers als beheerders dagelijks in de gaten of hun apparatuur niet wordt misbruikt. Bij veel autonoom functionerende IoT-apparaten zal straks dat menselijke toezicht ontbreken.

Schijnveilig verkeer

Een andere ontwikkeling die invloed heeft op de internet- en netwerkbeveiliging is het gebruik van secure socket layer (ssl) en transport layer security (tls) voor veilige communicatie. Oftewel het ‘end-to-end’ beveiligen van verbindingen met geavanceerde cryptografische methoden. Technisch gezien een prima ontwikkeling die steeds vaker wordt toegepast voor online shoppen, financiële transacties en privacygevoelige informatie. Tot echter bleek dat criminelen daar kwaadwillende instructies in kunnen injecteren en we dus ook niet meer klakkeloos de inhoud van ssl-communicatie mogen vertrouwen.

Applicatielaag beter beveiligen

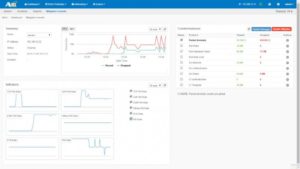

Om te anticiperen op bovenstaande ontwikkelingen werken alle leveranciers van netwerkapparatuur aan meer en betere beveiligingsfuncties. Hoewel beveiliging op alle lagen van het OSI-model noodzakelijk is, verdienen vooral de bovenste lagen meer aandacht. Door de lagen vijf tot en met zeven worden namelijk alle sessies verwerkt en dus de totale gebruikerservaring het meest beïnvloed. Als die beter worden beveiligd zijn de meeste cyberaanvallen of inbraakpogingen zowel sneller te detecteren als te stoppen. Dat is effectief te realiseren met de uitgebreide beveiligingsfuncties van nieuwe generatie application delivery controllers.

Integratie van beste oplossingen

Gezien de toenemende complexiteit van het alsmaar uitbreidende internet en alle informatie die daarover wordt verstuurd, kan geen enkele leverancier alleen de ultieme beveiligingsoplossing leveren. Daarom is het belangrijk dat de beste deeloplossingen optimaal met elkaar kunnen samenwerken en de gebruikers daarvan zoveel mogelijk keuzevrijheid hebben.

Om het integreren en verbeteren van oplossingen voor netwerkbeveiliging te stimuleren, is onlangs de A10 Networks Security Alliance opgericht. Daarin werken inmiddels al een groot aantal leveranciers van netwerkapparatuur en beveiligingsoplossingen met elkaar samen om de steeds complexere beveiligingsuitdagingen het hoofd te bieden.

Fear sales?

Waar alles valt of staat in en met IT? De gebruiker. Dat geld natuurlijk ook voor veiligheid en beveiligen van. Laten we wel zijn. Als het al langzaam maar zeker zo is dat IT proffesionals en management steeds minder met IT security lijken te zijn begaan? Dan is het gewoon weer wachten op het volgende incident.

IoT

IoT is een erg aardig concept. Je zult als gebruiker dan wel eens heel goed nadenken wat en hoe je nu om zou moeten gaan met een dergelijk concept. Eenvoudig voorbeeld. In de begintijd van de fax was een lamp en een rol voor de fax peperduur. Als je ergens een fax neerzette, aansloot op een telefoonlijn, er een wc rol in deed en doorfaxte, wist je één ding zeker. Aan de andere kant ging er niet alleen meters kostbare faxrol naar de vaantjes, je wist zeker dat die peperdure lamp het zou begeven.

In andere woorden, het concept is aardig maar een hele grote commerciele zeepbel, zou je er even bij stil willen blijven staan. Ook hier rijst de hele eenvoudige rekensom van ROI. Hoeveel moet je investeren het veilig te houden wetend dat je dan een keer aan de beurt bent en wat brengt het uiteindelijk op?

Het is heel eenvoudig jezelf de vraag stellen, heb ik het werkelijk nodig en zijn er geen goedkopere alternatieven die ‘proven’ zijn? Ik wed van wel. Want laten we wel zijn, de intruders zijn altijd drie stappen voor op wat je dacht de beste beveiliging te implementeren.

Tis maar dat je er even over zou na willen denken.

Marco, wat ik nog aan dit verhaal mis is dat veel bedrijven nog absoluut niet toe zijn aan IoT. Als er geen volwassen visie is ten aanzien van de markt en van alignment van bedrijf en ICT, dan zijn voorafgaande aan het omarmen van IoT er nog een aantal stappen te nemen. Dan moeten we ze ook geen IoT aanpraten.

Verouderde infrastructuur componenten zoals firewalls zijn natuurlijk een potentieel gevaar en er moet soms snel wat aan gedaan worden. Maar de aanschaf van een geavanceerde firewall suite met snelle hardware is nog steeds geen enkele garantie voor een goede beveiliging, laat staan dat men de koppeling met het internet of ketenpartners optimaal benut. Hettechnisch of functioeel beheer is wellicht nog niet op het gewenste niveau.

Het Groene Hart Ziekenhuis wordt bij een voorbeeld van falen genoemd. Doch de meeste ziekenhuizen zijn niet toe aan 3D-printen van protesen, teleconsult, telemedicatie, Point of Care met Dried Blood Spot, inwendige diagnose chips of lab-on-a-chip, moderne domotica, prikrobots, operatierobots, RFID voor de logistiek, et cetera.

Sterker, sommige zorginstellingen voldoen niet eens aan de wettelijke eisen, zien geen verborgen (ICT-)kosten, hebben geen inzicht in de ROI, zijn er nog niet uit wie hun ketenpartners zijn en wie hun concurrenten. Ze mogen al lang blij zijn als men op afdelingsniveau de zaken goed geregeld krijgt en de facturen de deur uit krijgt.

Dat is niet vreemd. Ziekenhuizen worden maar al te vaak geleid door medici die alleen hun afdeling kunnen leiden en financiële managers’s die geen inzicht hebben in de impact van hun beslissingen. Het gaat bij hen om budget en niet om bijvoorbeeld efficiency, effectiviteit en kwaliteit. Ze huren (te veel) consultants in, maar ze weten niet wat ze met de adviezen moeten of kiezen zelfs voor pappen en nathouden. Als je als consultant bij dit soort bedrijven en instellingen komt, dan krijg je van werknemers vaak oudere onderzoeksrapporten, waarvan je de analyse grotendeel kan overnemen en opnieuw indienen. Het nieuwe rapport verdwijnt meestal toch weer in de lade. Desondanks zijn directeuren meestal grootverdieners en de duurste zijn vaak zorgmanagers van instituten die de grootste schulden hebben.

Voordat de dozenschuivers, integrators en opleiders mogen langskomen, moet vaak eerst de bestuurscultuur en de bestuurlijke wanorde aangepakt worden. En na een jaar of vijf of tien later is men wellicht toe aan IoT (indien zinvol).

Hetzelfde geldt voor de meeste bedrijven.